Sicherheit in der

Cloud 🔐: Risiken, Best Practices und Tipps für Unternehmen aller Größenordnungen

Die Cloud bietet Ihnen neben der Speicherkapazität für Ihre Daten auf entfernten Servern noch viele weitere Vorteile. Da es an einigen Stellen aber auch Risiken gibt, ist eine sichere und verantwortungsvolle Nutzung hierbei das A und O. Was sind häufige Sicherheitsbedrohungen im Rahmen des Cloud Computings und mit welchen Best Practices schützen Sie Ihre Daten in der Wolke ☁️ bestmöglich?

Es geht längst nicht nur um Speicherplatz: Die Vorteile der Cloud für Unternehmen

„Maximale Speicherauslastung erreicht“: Erhielten Nutzerinnen und Nutzer früher die Meldung, dass der Speicherplatz ausgeschöpft war, blieben ihnen lediglich diese Möglichkeiten: Entweder sie löschten einige Daten, schafften sich einen weiteren Datenträger an, um zusätzlichen Speicherplatz zu schaffen oder kauften ein neues Endgerät, das mehr Kapazitäten bot. Die Nutzung einer Cloud stellt heutzutage eine Alternative dar, mit der sich diese Problematik sehr gut umgehen lässt.

Durch die Verwendung von Cloud-Diensten profitieren Unternehmen aller Größenordnungen von zahlreichen weiteren Vorteilen. So können sie ihre IT-Ressourcen effizienter verwalten, Kosten sparen und die Flexibilität ihrer Geschäftsprozesse erhöhen. Zudem fördert und vereinfacht die Cloud-Nutzung die Zusammenarbeit und den Datenaustausch zwischen Mitarbeitenden, unabhängig von ihrem Standort.

Folge 110

Die Cloud bietet neben der Speicherkapazität für Daten noch viele weitere Vorteile. An einigen …

Die Cloud bietet neben der Speicherkapazität für Daten noch viele weitere Vorteile. An einigen Stellen gibt es jedoch auch Risiken, weshalb eine sichere und verantwortungsvolle Cloud-Nutzung eine notwendige Voraussetzung ist. Worin bestehen häufige Sicherheitsbedrohungen und wie schützen Sie Ihre Daten in der Wolke optimal?

Mehr anzeigen… Weniger anzeigen…Sicherheitsrisiken des Cloud Computings

Und trotz weiterer Vorteile, die Cloud-Computing bietet, gibt es auch Sicherheitsrisiken, die Sie berücksichtigen sollten.

Datenverletzungen können durch schwache Zugangskontrollen, unzureichende Verschlüsselung oder Sicherheitslücken in der Software verursacht werden. Hierbei können vertrauliche, geschützte oder sensible Informationen in die falschen Hände geraten. Es kann sich dabei um persönliche Daten der Kundschaft, Unternehmensgeheimnisse, Finanzdaten oder andere sensible Informationen handeln. In schwerwiegenden Fällen erfährt das betroffene Unternehmen dadurch beispielsweise finanzielle Verluste und Reputationsschäden.

Essenzielle Daten können aufgrund von versehentlichem Löschen, Hardware-Ausfällen oder Naturkatastrophen abhandenkommen. Ohne ausreichende Backups kann ein Datenverlust katastrophale Folgen haben.

Bei DoS-Angriffen (Denial of Service) handelt es sich um Cyberangriffe, die darauf abzielen, die Verfügbarkeit eines Netzwerks, Dienstes oder einer Website zu stören oder vollständig zu verhindern. DoS-Angriffe sind oftmals der Vorbote für noch verheerendere Angriffe.

Nicht ausreichend gesicherte Schnittstellen und APIs können Angreifenden den Zugang zu Ihren Cloud-Diensten und die Kompromittierung von Daten ermöglichen. APIs (Application Programming Interfaces) sind definierte Schnittstellen, die es Softwareanwendungen ermöglichen, miteinander zu kommunizieren. Sie stellen eine Reihe von Protokollen, Routinen und Tools bereit, die Entwickelnde nutzen können, um Anwendungen zu erstellen und zu integrieren. Wenn die APIs nicht gut genug geschützt sind, können sie von Cyberkriminellen leicht als Zugangspunkte ausgenutzt werden.

Studien zeigen, dass die meisten Sicherheitslücken in der Cloud auf menschliche Fehler zurückzuführen sind, wie zum Beispiel das Öffnen gefährlicher Webseiten, das Weitergeben von Zugangsdaten, Phishing-Angriffe oder unzureichende Sicherheitspraktiken.

Im geteilten Verantwortungsmodell der Cloud tragen sowohl Cloud-Dienstleistende als auch die Nutzenden die Verantwortung für die Sicherheit der Daten. Unklarheiten darüber, wer welche Sicherheitsaufgaben übernimmt, können zu Schwachstellen führen.

Von Benzin in Plastiktüten und Milliardeninvestitionen Microsofts Defensive

gegen Cyberattacken

gegen

Best Practices zur Verbesserung der Cloud-Sicherheit 🔐

Um diese Sicherheitsrisiken zu minimieren und Ihre Cloud-Infrastrukturen zu schützen, müssen Sie proaktive Maßnahmen ergreifen. Was gehört zu den bewährten Praktiken zur Optimierung der Cloud-Sicherheit?

Datenverschlüsselung

Sowohl die Übertragung als auch die Speicherung von Daten sollten immer verschlüsselt erfolgen. So stellen Sie sicher, dass sensible Informationen geschützt sind, selbst wenn sie abgefangen werden.

Sicherheitslösungen

Verwenden Sie spezialisierte Sicherheitslösungen, wie Firewalls, Intrusion Detection Systems (IDS) und Anti-Malware-Software, um Ihre Cloud-Umgebung zu schützen. Diese Tools bieten zusätzlichen Schutz und helfen, Angriffe abzuwehren.

Kontinuierliche Sicherheitsbewertungen

Führen Sie regelmäßige Sicherheitsbewertungen durch, um Schwachstellen in Ihrer Cloud-Infrastruktur zu identifizieren und zu beheben. Dies hilft, Sicherheitslücken proaktiv zu schließen, bevor Angreifende sie ausnutzen können.

Abgesicherter Zugang

Nutzen Sie an einigen Stellen standardmäßig eine Zwei-Faktor-Authentifizierung (2FA). Diese bietet quasi eine zusätzliche Schutzschicht, die die Sicherheitsrisiken bei der Nutzung von Cloud-Diensten erheblich reduziert. Durch die Kombination von zwei unterschiedlichen Authentifizierungsmechanismen stellt 2FA sicher, dass nur autorisierte Anwendende Zugriff auf sensible Informationen und Anwendungen in der Cloud erhalten.

Zero-Trust-Ansatz

Implementieren Sie einen Zero-Trust-Ansatz, bei dem jede Anfrage, unabhängig von ihrem Ursprung, als potenziell unsicher betrachtet wird. Verifizieren und authentifizieren Sie alle Zugriffe strikt und minimieren Sie das Vertrauen auf Netzwerksicherheitsgrenzen.

Regelmäßige Datenschutz-Schulungen

Ihre Mitarbeitenden sollten regelmäßig an Datenschutz-Schulungen teilnehmen, um für das Thema sensibilisiert zu werden. So stellen Sie sicher, dass sie verantwortungsvoll mit den Unternehmensdaten umgehen.

Compliance

Compliance trägt maßgeblich dazu bei, dass Unternehmen robuste Sicherheitsstandards einhalten, Risiken minimieren und das Vertrauen in ihre Cloud-Dienste stärken. Sie stellt sicher, dass Sie nicht nur Ihre eigenen Sicherheitsziele erreichen, sondern auch den Anforderungen von Gesetzgebenden und Kundschaft gerecht werden.

Backup-Strategien

Eine effektive Backup-Strategie ist unerlässlich, um Datenverlust zu verhindern. Sorgen Sie dafür, dass regelmäßige Backups Ihrer Daten durchgeführt werden und dass diese sicher gespeichert sind. Testen Sie regelmäßig Ihre Wiederherstellungsprozesse, um zu gewährleisten, dass im Ernstfall alles reibungslos funktioniert.

Vertrauenswürdiger Cloud-Anbieter

Wählen Sie einen Cloud-Anbieter, der hohe Sicherheitsstandards einhält und transparente Sicherheitspraktiken verfolgt. Informieren Sie sich vorab über die Sicherheitsmaßnahmen, die Ihr Anbieter implementiert hat, und vergewissern Sie sich, dass diese Ihren Anforderungen entsprechen.

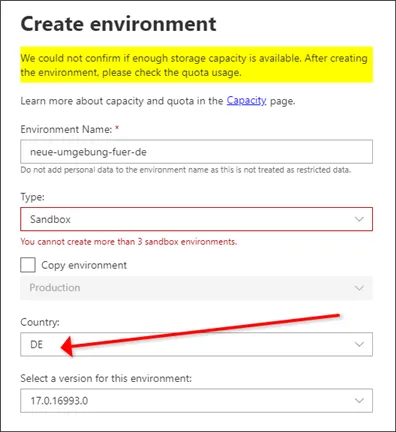

Standort des Cloud-Anbieters

Angaben zum Standort des Cloud-Dienstleistenden und seiner Server geben Aufschluss darüber, welches Datenschutzrecht für Ihre gespeicherten Daten gilt. Bei manchen Cloud-Diensten ist es nicht sofort ersichtlich, in welchem Land der Dienstleistende ansässig ist oder wo sich seine Rechenzentren befinden.

Dynamics 365 Business Central SaaS- Umgebungen

jetzt in Frankfurt

jetzt

Safety First: Gut geschützte Daten in der Wolke ☁️

Cloud-Sicherheit ist ein komplexes, aber unverzichtbares Thema in der heutigen digitalen Landschaft. Durch die Implementierung der richtigen Sicherheitsmaßnahmen und Best Practices können Sie die Risiken minimieren und die Vorteile der Cloud nutzen, ohne sich Sorgen machen zu müssen, was mit Ihren Daten passiert.

Denken Sie daran, dass Sicherheit ein kontinuierlicher Prozess ist, der regelmäßige Überprüfungen und Anpassungen erfordert. Nur so können Sie sicherstellen, dass Ihre Daten in der Wolke gut geschützt sind. Doch wenn Sie all dies berücksichtigen, ist die Cloud tatsächlich der sicherste Ort für Ihre Daten. 🔒

Unabhängig und flexibel arbeiten

Unabhängig und flexibel arbeiten